Incident Response İçin Tehdit İstihbaratı

Incident Response İçin Tehdit İstihbaratı

Tüm güvenlik gruplarında, olay müdahale ekipleri en çok vurgulanan kişilerdir. Sebeplerin arasında: Siber olay hacimleri yirmi yıldır düzenli olarak artmıştır. Tehditler daha karmaşık hale geldi ve analiz edilmesi zorlaştı; değişen tehditleri tanımak , kendi başına büyük bir görev haline geldi.

Güvenlik olaylarına müdahale ederken, analistler farklı kaynaklardan gelen verileri manuel olarak kontrol etmek ve yaymak için çok zaman harcamak zorunda kalıyorlar.

Saldırıların azaltılması ve güvenlik açıklarının ortadan kaldırılması, sürekli olarak daha da zorlaşmaktadır.

Sonuç olarak, olay müdahale ekipleri rutin olarak muazzam zaman baskısı altında çalışır ve çoğu zaman siber olayları derhal ele alamaz.

Devam Eden Zorluklar

Tipik bir organizasyonun yaşadığı olay sayısı konusunda kesin olmak zor olsa da, siber saldırı hacminin hızla arttığına dair hiçbir şüphe yoktur. SonicWall'a göre, küresel kötü amaçlı yazılım saldırıları yalnızca 2017'de yüzde 18'den fazla arttı. Şifreli trafik ve kimlik avı gibi diğer popüler saldırı vektörleri de her yıl hacimlerde önemli artışlar görüyor. Bu artan baskının bir kısmı önleyici teknolojilerle hafifletilirken, yine de, aşağıdaki faktörlerden dolayı olay müdahale ekiplerine büyük bir ek yük getiriliyor.

Beceri Açığı

IR, giriş düzeyinde bir güvenlik işlevi değil. Statik ve dinamik kötü amaçlı yazılım analizi, tersine mühendislik, dijital adli tıp ve daha fazlasını içeren geniş bir yetenek yelpazesini kapsar. Sektörde tecrübesi olan ve baskı altında karmaşık işlemlerin gerçekleştirilmesine güvenebilecek analistler gerektirir.

Son derece kamuoyuna açık siber güvenlik becerileri açığı, son on yılda sürekli olarak daha da genişledi. ISSA'nın 2017 tarihli bir araştırma raporuna göre, güvenlik uzmanlarının neredeyse dörtte üçü organizasyonlarının küresel beceri sıkıntısından etkilendiğini iddia ediyor. En son Global Bilgi Güvenliği İşgücü Çalışması'nda Frost & Sullivan, yetenek açığının 2022 yılına kadar 1.8 milyon işçiye çıkacağını tahmin ediyor.

Çok fazla uyarı, Çok az zaman

Mevcut personel eksikliği ile bağlantılı olarak, olay müdahale ekipleri yönetilemeyen bir dizi uyarı ile bombalandı. Ponemon “Kötü Amaçlı Yazılım Koruması Maliyeti” raporuna göre, güvenlik ekipleri neredeyse oturum açmayı bekleyebilirler.

Tipik bir haftada 17.000 kötü amaçlı yazılım uyarısı. Bu, 7 gün 24 saat çalışan bir ekip için saatte 100'den fazla uyarıdır. Ve bunlar yalnızca kötü amaçlı yazılım olaylarından gelen uyarılardır.

Bu rakamları perspektife koymak için, tüm bu uyarılar, güvenlik ekiplerinin her yıl yanlış pozitifleri kovalamak için 21.000 adam-saat harcamasına neden olabilir. Bu, yalnızca kötü uyarıları iyi olanlardan ayırmak için gerekli olan 2,625 standart sekiz saatlik vardiyadır.

Tepki zamanı artıyor

Çok az kalifiye personeliniz ve çok fazla uyarınız olduğunda, sadece bir sonuç vardır: gerçek güvenlik olaylarını çözme zamanı artacaktır. Son Verizon Data İhlali Araştırmaları Raporu'ndan alınan kaynak verilerin analizine göre, olayın tespiti için medyan süre oldukça makul bir dört saat iken, çözünürlük için medyan süre (MTTR) dört günden fazladır.

Tabii ki, siber suçluların böyle bir zaman kısıtlaması yoktur. Hedef ağ içinde bir yer edindiklerinde, uzlaşma süresi genellikle dakikalar içinde ölçülür.

Parça parça bir yaklaşım

Çoğu kuruluşun güvenlik grubu, siber riskteki artışlara paralel olarak organik olarak büyüdü. Sonuç olarak, güvenlik teknolojileri eklediler ve stratejik bir tasarıma gerek duymadan parça parça sistemlerini işlediler.

Bu geçici yaklaşım tamamen normal olmakla birlikte, olay müdahale ekiplerini çeşitli güvenlik teknolojilerinden (örneğin, SIEM, EDR ve güvenlik duvarı günlükleri) ve tehdit beslemelerinden verileri ve bağlamı toplamak için çok fazla zaman harcamak için zorlar. Bu çaba, yanıt sürelerini önemli ölçüde uzatmakta ve hataların yapılması olasılığını arttırmaktadır.

Tehdit İstihbaratı ile Olay Tepkilerinin-IR Güçlendirilmesi

Tartışmamızdan açıkça anlaşmalıyız ki, güvenlik teknolojileri kendi başlarına insan analistlerine duyulan güveni azaltmak için yeterli değildir.

Tehdit zekası, olay müdahale ekipleri üzerindeki baskıyı en aza indirebilir ve incelemekte olduğumuz sorunların çoğunu ele alabilir:

False- pozitif uyarıları otomatik olarak tanımlama ve reddetme

Uyarıları dark web üzerinden gerçek zamanlı içerikle zenginleştirmek

Orijinal tehditleri belirlemek için iç ve dış veri kaynaklarından gelen bilgileri bir araya getirmek ve karşılaştırmak

Kurumun özel ihtiyaçlarına ve altyapısına göre tehdit puanlama

Başka bir deyişle, tehdit zekası olay ekiplerine daha hızlı ve daha iyi kararlar vermek için ihtiyaç duydukları tam olarak eyleme geçirilebilir içgörüler sağlarken, tipik olarak işlerini zorlaştıran anlamsız ve güvenilmez uyarıların gelgitini engeller.

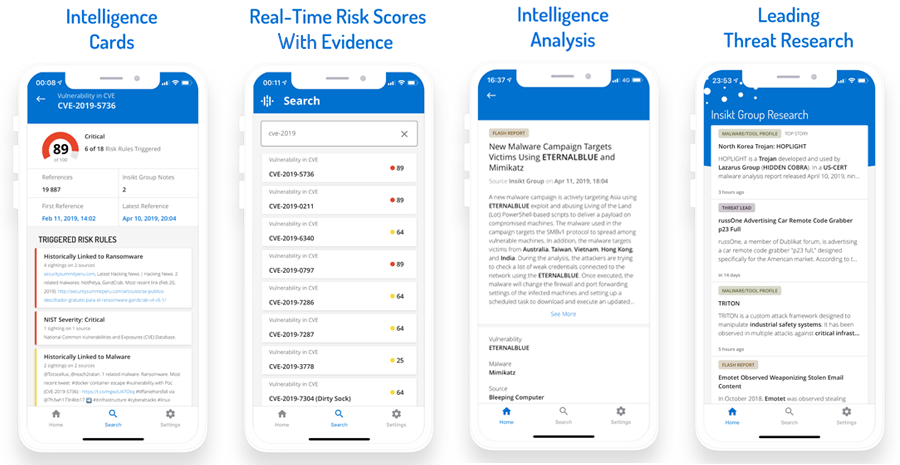

Şimdi, güçlü bir tehdit istihbarat kabiliyetinin özelliklerini ve olay müdahale ekiplerinin en büyük zor noktaları nasıl ele aldıklarını incelememizin zamanı geldi.

Kapsamlı

Olay müdahale ekipleri için değerli olmak adına tehdit kaynakları, açık kaynaklar, teknik yayınlar ve karanlık ağ –dark web üzerindeki mümkün olan en geniş konumlardan otomatik olarak yakalanmalıdır. Aksi takdirde, analistler önemli hiçbir şeyin kaçırılmamasını sağlamak için kendi araştırmalarını yapmak zorunda kalacaklar.

Bir analistin, bir IP adresinin kötü amaçlı etkinlikle ilişkili olup olmadığını bilmesi gerektiğini düşünün. Tehdit istihbaratının kapsamlı bir tehdit kaynağından kaynaklandığına güveniyorsa, verileri anında sorgulayabilir ve sonucun doğru olduğundan emin olabilir. Kendinden emin değilse, IP adresini çeşitli tehdit veri kaynaklarına karşı elle kontrol etmek için zaman harcayacaktır.

Uygun

Olayları belirlemek ve içermek için çalışırken tüm false-pozitiflerden kaçınmak imkansızdır. Ancak tehdit zekası, olay müdahale ekiplerinin SIEM ve EDR ürünleri gibi güvenlik teknolojileri tarafından oluşturulan false- pozitifleri hızlı bir şekilde tespit etmesine ve temizlemesine yardımcı olmalıdır.

Dikkate alınması gereken iki false pozitif kategorisi vardır:

Bir kuruluşla alakalı olan ancak yanlış veya yararsız olan uyarılar

Doğru ve / veya ilginç ancak kuruluşla ilgili olmayan uyarılar

Her iki tür de çok fazla sayıda olay yanıt analistinin zamanını boşa harcama potansiyeline sahiptir.

Gelişmiş tehdit istihbarat ürünleri, yanlış pozitifleri otomatik olarak tanımlamak ve silmek ve analistlerin dikkatini en önemli (yani en alakalı) istihbarata çekmek için makine öğrenme teknolojisini kullanıyor.

Tehdit istihbarat teknolojinizi özenle seçmezseniz, ekibiniz yanlış, eski veya kurumunuzla ilgisi olmayan istihbarat konusunda çok fazla zaman harcayabilir.

Tüm tehditler eşit yaratılmamıştır. İlgili tehdit uyarıları arasında bile, bazıları kaçınılmaz olarak daha acil ve önemli olacak. Tek bir kaynaktan yapılan bir uyarı hem hesaplanmış hem de ilgili olabilir, ancak yine de özellikle yüksek öncelikli olmayabilir.

Bağlamın bu kadar önemli olmasının nedeni budur: kuruluşunuz için hangi uyarıların daha önemli olacağı konusunda kritik ipuçları sağlar.

Bir uyarıyla ilgili içeriğe bağlı bilgiler şunları içerebilir:

Aynı tip alarmın son saldırılarla ilişkilendirildiği çoklu kaynaklardan onaylama

Tehditle ilişkili olduğunu onaylama

Endüstrinizde aktif olduğu bilinen oyuncular

Uyarının, saldırılarla bağlantılı diğer etkinliklerden biraz önce veya sonra gerçekleştiğini gösteren bir zaman çizelgesi

Modern makine öğrenimi ve yapay zeka (AI) teknolojileri, bir tehdit zekası çözümünün aynı anda birden fazla kaynağı göz önünde bulundurmasını ve hangi uyarıların belirli bir kuruluş için en önemli olduğunu belirlemesini mümkün kılar.

Entegre

Bir tehdit istihbarat sisteminin en kritik işlevleri arasında, SIEM ve olay müdahale çözümleri de dahil olmak üzere geniş bir dizi güvenlik aracıyla entegrasyon yeteneği, oluşturdukları uyarıları incelemek ve:

Her bir uyarının false- pozitif olarak görevden uzaklaştırılıp kaldırılmayacağını belirleyin

Uyarıyı önem derecesine göre puanlayın

Uyarıyı değerli ekstra bağlamla zenginleştirin

Bu entegrasyon, analistlerin her uyarıyı çeşitli güvenlik ve tehdit istihbarat araçlarındaki bilgilerle manuel olarak karşılaştırma ihtiyacını ortadan kaldırıyor. Daha da önemlisi, entegrasyon ve otomatikleştirilmiş işlemler, bir insan analisti tarafından kontrol edilmeksizin çok sayıda false- pozitifi filtreleyebilir. Bu kabiliyetin kazandırdığı zaman, olay müdahale ekipleri için belki de tehdit istihbaratının en büyük yararını sağlıyor.